De la sala del servidor a la sala del consejo: cómo la seguridad digital se volvió una prioridad corporativa Durante

Especialistas y Líderes en Ciberseguridad por más de 26 años

Nuestra plataforma revela y prioriza las brechas de seguridad más riesgosas con una validación de seguridad automatizada basada en investigaciones para guiar la solución y reducir su exposición cibernética.

MITRE ATT&CK® es una base de conocimiento globalmente accesible sobre tácticas y técnicas adversarias basadas en observaciones del mundo real.

Calificación 4.7/5 para plataformas de validación de seguridad.

“Para 2026, las organizaciones que prioricen sus inversiones en seguridad basándose en un programa continuo de gestión de exposición a amenazas obtendrán una reducción de dos tercios en las infracciones”.

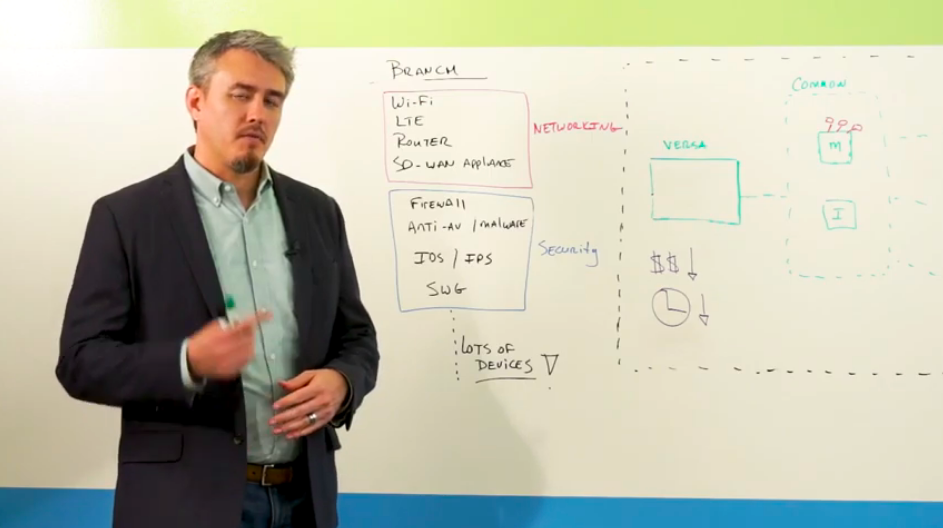

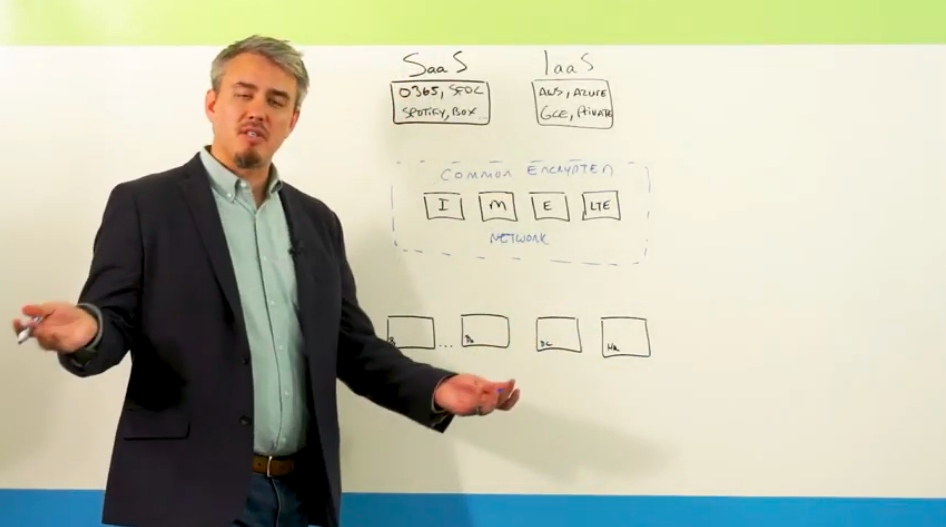

El informe de Gartner compara 56 productos SASE e identifica qué productos ofrecen los componentes SASE más importantes de la lista. Se identificó que Versa SASE tiene la mayoría de los componentes clave.

EMA evalúa los diferentes proveedores de SASE y sus enfoques de arquitectura, comercialización y soporte para sus servicios híbridos y entregados en la nube.

Versa SASE permite una seguridad, escala y conectividad sin precedentes para los usuarios de Work-From-Home (WFH) que acceden a aplicaciones corporativas en todo el mundo.

El Cuadrante Mágico de Gartner 2020 para Líder de Infraestructura WAN Edge logró un crecimiento de tres dígitos para Versa SASE el año pasado.

El SASE de Versa es una solución significativamente diferenciada gracias al software y la capacidad de administración únicos, los precios y la capacidad de implementación en la nube, en las instalaciones o alojada.

Arquitectura integrada de un solo proceso en la que se combinan seguridad integral, redes avanzadas, SD-WAN líder en la industria, análisis sólido y automatización simplificada en una sola solución de software.

Aplicación consistente de políticas de seguridad y redes en cualquier parte del mundo con una interfaz de administración única y fácil de usar alojada en las instalaciones o en la nube.

Sin costos ocultos, sin productos adicionales, sin integraciones difíciles, sin dispositivos innecesarios para obtener el conjunto más sólido de servicios de SASE del mercado.

Ya sea en la nube, en las instalaciones o en una combinación mixta de ambos, Versa puede cumplir con los requisitos de varias nubes y de brownfield mientras que, a la vez, puede escalar a cientos de miles de sitios de sucursales.

De la sala del servidor a la sala del consejo: cómo la seguridad digital se volvió una prioridad corporativa Durante

En el entorno de ciberseguridad actual, los Chief Information Security Officers (CISOs) enfrentan desafíos constantes para mantener la seguridad de

Versa ayuda a transformar la infraestructura de su red para optimizar la transición a las nubes múltiples, SaaS y la transformación digital al tiempo que mejora la experiencia, la seguridad y la resiliencia empresarial de las aplicaciones.

Versa amplía su cartera de proveedores de servicios administrados con una arquitectura de SASE simplificada y unificada para SMB, mercados medianos y organizaciones grandes o multinacionales.

URBINA #5 PARQUE INDUSTRIAL NAUCALPAN ESTADO DE MEXICO C.P. 53489

55 5387 3500

contacto@maps.com.mx

Derechos de autor © Todos los derechos reservados. MAYORISTAS DE PARTES Y SERVICIOS S.A. DE C.V.