En un sector en el que abundan los pedidos pendientes de stock, el enfoque proactivo de gestión de

Especialistas y Líderes en Ciberseguridad por más de 26 años

- Home

- Blog Left 2Column

En nuestro artículo Guerra cibernética: Ataques cibernéticos patrocinados por el estado nacional , discutimos la naturaleza de la guerra en

Con Zero Trust CDR las organizaciones están automáticamente protegidas de la nueva vulnerabilidad Zero-Day de Microsoft Office Hace

La nueva vulnerabilidad CVE-2022-30190, conocida como Follina, permite la explotación de la herramienta Microsoft Support Diagnostic Tool mediante

Estamos encantados de compartir que Ivanti ha sido nombrado líder en el informe de gestión de servicios empresariales

El cibercrimen afecta a todos, desde individuos hasta corporaciones globales e infraestructuras críticas o gobiernos. Causa un daño inmenso,

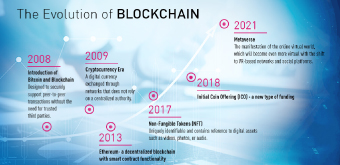

Las criptomonedas han pasado a formar parte integrante de las finanzas mundiales. Son altamente portátiles, mantienen su valor,

Resultados clave: Check Point Research (CPR) revela una campaña dirigida contra al menos dos institutos de investigación en

El trabajo ha cambiado, pero la gente no. Capacite a su gente para que haga su mejor trabajo

Cómo está evolucionando nuestra Iniciativa Global de Transparencia En el 2017, lanzamos la Iniciativa Global de Transparencia (GTI por sus

El fabricante de automóviles estadounidense General Motors (GM) dice que experimentó un ataque de relleno de credenciales el

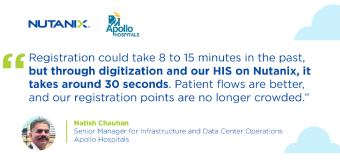

Nutanix Cloud Platform brinda a Apollo Hospitals la flexibilidad para impulsar la digitalización de la atención médica en

Aumente la productividad de su compañia brindando experiencias de servicio automatizadas para sus empleados

¿Qué es la gestión de acceso privilegiado? PAM es una categoría amplia que se refiere a quién puede acceder a

En estos días, cada vez más datos se mueven fuera del perímetro de la red, más allá del

Las autoridades de ciberseguridad acaban de emitir la alerta AA22-117A, que brinda información sobre las 15 principales vulnerabilidades

Oded Vanunu, jefe de investigación de vulnerabilidades de productos y Roman Zaikin, experto en seguridad de Checkpoint nos

Explicamos cómo los phishers están estafando a los clientes de Wells Fargo con sus datos personales, contraseñas, datos

Construir y administrar redes es difícil. Requiere habilidades y capacitación especializadas, especialmente hoy en día, cuando las redes deben

¿Qué es la Guerra Cibernética? Internet ha cambiado la forma en que vemos e interactuamos con el mundo